微软永恒之蓝补丁官方版是微软发布的针对修复永恒之蓝病毒漏洞的,这个补丁3月份就发布了,不过当时NSA的“永恒之蓝”黑客武器并没有泄露,下面就带来微软永恒之蓝微软永恒之蓝补丁官方版使用方法。

微软永恒之蓝补丁官方版是微软发布的针对修复永恒之蓝病毒漏洞的,这个补丁3月份就发布了,不过当时NSA的“永恒之蓝”黑客武器并没有泄露,下面就带来微软永恒之蓝微软永恒之蓝补丁官方版使用方法。

补丁简介

程序修复了 Microsoft Windows 中的多个漏洞。如果攻击者向 Windows SMBv1 服务器发送特殊设计的消息,那么其中最严重的漏洞可能允许远程执行代码。对于 Microsoft Windows 的所有受支持版本,微软永恒之蓝补丁官方版此安全更新的等级为“严重”。

永恒之蓝病毒介绍

日前,国家计算机病毒应急处理中心通过对互联网的监测,发现一个名为“wannacry”的勒索软件病毒正在全球大范围蔓延,截至目前,该病毒已经席卷包括中国、美国、俄罗斯及欧洲在内的100多个国家。

我国部分高校内网、大型企业内网和政府机构专网遭受攻击。经紧急分析,判定该勒索软件是一个名为“wannacry”的新家族,基于445端口的SMB漏洞(MS17-101)进行传播,攻击者利用该漏洞,针对关闭防火墙的目标机器,通过445端口发送预先设计好的网络数据包文,实现远程代码执行。

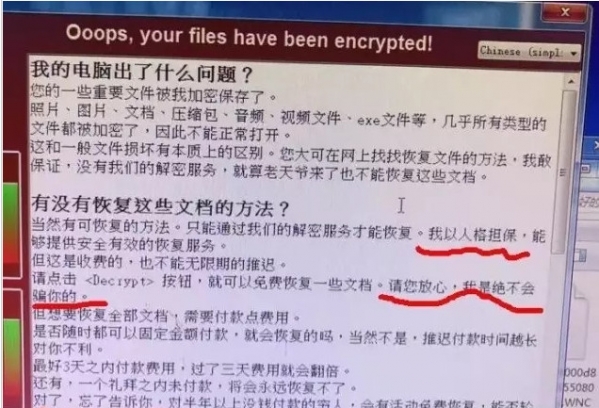

当系统被该勒索软件感染后,一是会弹出勒索对话框,微软永恒之蓝补丁官方版采用AES和RSA加密算法加密系统中的照片、图片、文档、压缩包、音频、视频、可执行文件等类型的文件;

二是会将自身复制到系统的每个文件夹下,并重命名为“@WanaDecryptor@.exe”;三是生成随机IP并发起新的网络攻击。

解决方案

1、在无法判断是否感染该勒索软件的情况下,立即断网,检查电脑主机,修复MS17-010漏洞、关闭445端口。

2、对已经感染勒索软件攻击的机器建议立即隔离处置,防止感染范围进一步扩大。

3、出于基于权限最小化的安全实践,微软永恒之蓝补丁官方版建议用户关闭并非必需使用的Server服务。

4、及时备份重要业务系统数据,针对重要业务终端进行系统镜像,制作足够的系统恢复盘或者设备进行替换。

5、目前亚信、安天、360三家公司已经研发出针对该病毒的最新专杀工具。

漏洞介绍:

Microsoft Windows SMB远程任意代码执行漏洞 (MS17-010) 本文来自去找www.7zhao.net

包含如下CVE: copyright www.7zhao.net

CVE-2017-0143 严重 远程命令执行

CVE-2017-0144 严重 远程命令执行 copyright www.7zhao.net

CVE-2017-0145 严重 远程命令执行

CVE-2017-0146 严重 远程命令执行

CVE-2017-0147 重要 信息泄露

CVE-2017-0148 严重 远程命令执行

漏洞修复方案:

方法1

1.目前微软已发布补丁MS17-010修复了“永恒之蓝”攻击的系统漏洞,请尽快为电脑安装此补丁

对于XP、2003等微软已不再提供安全更新的机器,推荐使用360“NSA武器库免疫工具”检测系统是否存在漏洞,并关闭受到漏洞影响的端口,可以避免遭到勒索软件等病毒的侵害。

免疫工具下载地址:

2.安装正版操作系统、Office软件等。

3.关闭445、137、138、139端口,关闭网络共享;

4.强化网络安全意识,“网络安全就在身边,要时刻提防”:不明链接不要点击,不明文件不要下载……

5.尽快(今后定期)备份自己电脑中的重要文件资料到移动硬盘/U盘/网盘上。

方法2

更新不了系统的解决方案,批处理禁用该漏洞可能利用到的端口,全版本通用,自编写,右键管理员启动即可,如445端口

2345安全卫士 官方最新版 v7.8

2345安全卫士 官方最新版 v7.8

腾讯电脑管家 16.3.23954.210

腾讯电脑管家 16.3.23954.210

Deep Freeze2021 官方版 v2021

Deep Freeze2021 官方版 v2021

360安全卫士2021 14.0

360安全卫士2021 14.0

驱动人生 8.16.11.28

驱动人生 8.16.11.28

流星安全卫士 最新版v2.88

流星安全卫士 最新版v2.88